SSL/TLS डिक्रिप्शन क्या है?

एसएसएल डिक्रिप्शन, जिसे एसएसएल/टीएलएस डिक्रिप्शन भी कहा जाता है, सिक्योर सॉकेट्स लेयर (एसएसएल) या ट्रांसपोर्ट लेयर सिक्योरिटी (टीएलएस) द्वारा एन्क्रिप्टेड नेटवर्क ट्रैफिक को इंटरसेप्ट करने और डिक्रिप्ट करने की प्रक्रिया को संदर्भित करता है। एसएसएल/टीएलएस एक व्यापक रूप से उपयोग किया जाने वाला एन्क्रिप्शन प्रोटोकॉल है जो इंटरनेट जैसे कंप्यूटर नेटवर्क पर डेटा ट्रांसमिशन को सुरक्षित करता है।

SSL डिक्रिप्शन आमतौर पर फ़ायरवॉल, घुसपैठ रोकथाम प्रणाली (IPS) या समर्पित SSL डिक्रिप्शन उपकरणों जैसे सुरक्षा उपकरणों द्वारा किया जाता है। सुरक्षा उद्देश्यों के लिए एन्क्रिप्टेड ट्रैफ़िक की जाँच करने के लिए इन उपकरणों को नेटवर्क में रणनीतिक रूप से स्थापित किया जाता है। इसका प्राथमिक उद्देश्य संभावित खतरों, मैलवेयर या अनधिकृत गतिविधियों के लिए एन्क्रिप्टेड डेटा का विश्लेषण करना है।

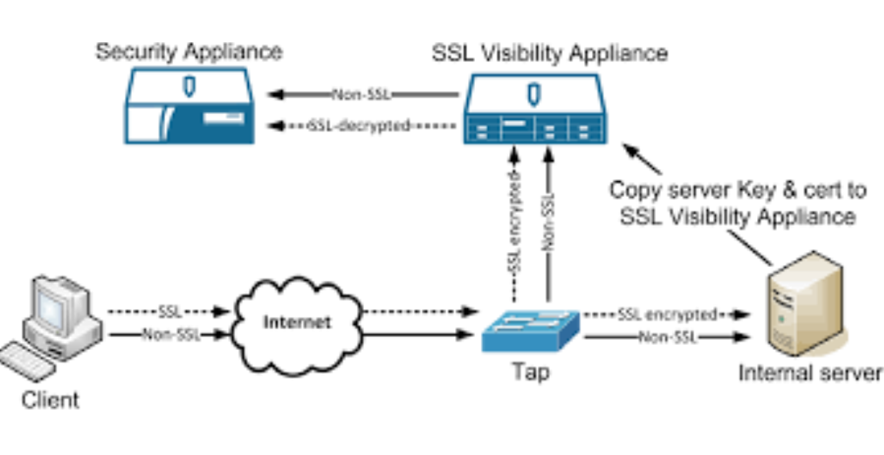

SSL डिक्रिप्शन करने के लिए, सुरक्षा उपकरण क्लाइंट (जैसे वेब ब्राउज़र) और सर्वर के बीच मध्यस्थ (मैन-इन-द-मिडल) के रूप में कार्य करता है। जब कोई क्लाइंट सर्वर के साथ SSL/TLS कनेक्शन शुरू करता है, तो सुरक्षा उपकरण एन्क्रिप्टेड ट्रैफ़िक को इंटरसेप्ट करता है और दो अलग-अलग SSL/TLS कनेक्शन स्थापित करता है—एक क्लाइंट के साथ और दूसरा सर्वर के साथ।

सुरक्षा उपकरण क्लाइंट से आने वाले ट्रैफ़िक को डिक्रिप्ट करता है, डिक्रिप्ट की गई सामग्री की जाँच करता है और किसी भी दुर्भावनापूर्ण या संदिग्ध गतिविधि की पहचान करने के लिए सुरक्षा नीतियाँ लागू करता है। यह डिक्रिप्ट किए गए डेटा पर डेटा हानि रोकथाम, सामग्री फ़िल्टरिंग या मैलवेयर का पता लगाने जैसे कार्य भी कर सकता है। ट्रैफ़िक का विश्लेषण हो जाने के बाद, सुरक्षा उपकरण इसे एक नए SSL/TLS प्रमाणपत्र का उपयोग करके पुनः एन्क्रिप्ट करता है और सर्वर को अग्रेषित करता है।

यह ध्यान रखना महत्वपूर्ण है कि SSL डिक्रिप्शन से गोपनीयता और सुरक्षा संबंधी चिंताएँ उत्पन्न होती हैं। चूंकि सुरक्षा उपकरण के पास डिक्रिप्ट किए गए डेटा तक पहुंच होती है, इसलिए यह नेटवर्क पर प्रसारित उपयोगकर्ता नाम, पासवर्ड, क्रेडिट कार्ड विवरण या अन्य गोपनीय डेटा जैसी संवेदनशील जानकारी देख सकता है। इसलिए, इंटरसेप्ट किए गए डेटा की गोपनीयता और अखंडता सुनिश्चित करने के लिए SSL डिक्रिप्शन को आमतौर पर नियंत्रित और सुरक्षित वातावरण में ही लागू किया जाता है।

SSL डिक्रिप्शन के तीन सामान्य तरीके हैं:

- निष्क्रिय मोड

- इनबाउंड मोड

- आउटबाउंड मोड

लेकिन, एसएसएल डिक्रिप्शन के तीन तरीकों में क्या अंतर हैं?

| तरीका | निष्क्रिय मोड | इनबाउंड मोड | आउटबाउंड मोड |

| विवरण | यह बिना डिक्रिप्शन या संशोधन के SSL/TLS ट्रैफिक को सीधे फॉरवर्ड करता है। | यह क्लाइंट के अनुरोधों को डिक्रिप्ट करता है, सुरक्षा नीतियों का विश्लेषण और उन्हें लागू करता है, और फिर अनुरोधों को सर्वर पर अग्रेषित करता है। | यह सर्वर प्रतिक्रियाओं को डिक्रिप्ट करता है, सुरक्षा नीतियों का विश्लेषण और उन्हें लागू करता है, और फिर प्रतिक्रियाओं को क्लाइंट को अग्रेषित करता है। |

| यातायात प्रवाह | द्विदिशात्मक | क्लाइंट से सर्वर तक | सर्वर से क्लाइंट तक |

| डिवाइस की भूमिका | पर्यवेक्षक | मध्यमार्गी व्यक्ति | मध्यमार्गी व्यक्ति |

| डिक्रिप्शन स्थान | कोई डिक्रिप्शन नहीं | नेटवर्क परिधि पर (आमतौर पर सर्वर के सामने) डिक्रिप्ट किया जाता है। | नेटवर्क परिधि पर (आमतौर पर क्लाइंट के सामने) डिक्रिप्ट किया जाता है। |

| ट्रैफ़िक दृश्यता | केवल एन्क्रिप्टेड ट्रैफ़िक | डिक्रिप्ट किए गए क्लाइंट अनुरोध | डिक्रिप्ट किए गए सर्वर प्रतिक्रियाएँ |

| यातायात संशोधन | कोई संशोधन नहीं | विश्लेषण या सुरक्षा उद्देश्यों के लिए ट्रैफ़िक में बदलाव किया जा सकता है। | विश्लेषण या सुरक्षा उद्देश्यों के लिए ट्रैफ़िक में बदलाव किया जा सकता है। |

| एसएसएल प्रमाणपत्र | निजी कुंजी या प्रमाणपत्र की आवश्यकता नहीं है | जिस सर्वर को इंटरसेप्ट किया जा रहा है, उसके लिए निजी कुंजी और प्रमाणपत्र की आवश्यकता होती है। | जिस क्लाइंट का डेटा इंटरसेप्ट किया जा रहा है, उसके लिए प्राइवेट की और सर्टिफिकेट की आवश्यकता होती है। |

| सुरक्षा नियंत्रण | इसका नियंत्रण सीमित है क्योंकि यह एन्क्रिप्टेड ट्रैफ़िक का निरीक्षण या संशोधन नहीं कर सकता। | सर्वर तक पहुंचने से पहले क्लाइंट अनुरोधों की जांच कर उन पर सुरक्षा नीतियां लागू कर सकता है। | क्लाइंट तक पहुंचने से पहले सर्वर प्रतिक्रियाओं का निरीक्षण कर सकता है और उन पर सुरक्षा नीतियां लागू कर सकता है। |

| सुरक्षा की सोच | एन्क्रिप्टेड डेटा तक पहुंच या उसका विश्लेषण नहीं करता है | क्लाइंट के डिक्रिप्ट किए गए अनुरोधों तक इसकी पहुंच है, जिससे गोपनीयता संबंधी चिंताएं बढ़ जाती हैं। | इसके पास डिक्रिप्ट किए गए सर्वर रिस्पॉन्स तक पहुंच है, जिससे गोपनीयता संबंधी चिंताएं बढ़ जाती हैं। |

| अनुपालन संबंधी विचार | गोपनीयता और अनुपालन पर न्यूनतम प्रभाव | डेटा गोपनीयता विनियमों का अनुपालन आवश्यक हो सकता है | डेटा गोपनीयता विनियमों का अनुपालन आवश्यक हो सकता है |

सुरक्षित वितरण प्लेटफॉर्म के सीरियल डिक्रिप्शन की तुलना में, पारंपरिक सीरियल डिक्रिप्शन तकनीक की कुछ सीमाएँ हैं।

फ़ायरवॉल और नेटवर्क सुरक्षा गेटवे जो SSL/TLS ट्रैफ़िक को डिक्रिप्ट करते हैं, अक्सर डिक्रिप्टेड ट्रैफ़िक को अन्य मॉनिटरिंग और सुरक्षा टूल तक भेजने में विफल रहते हैं। इसी तरह, लोड बैलेंसिंग SSL/TLS ट्रैफ़िक को समाप्त कर देता है और सर्वरों के बीच लोड को पूरी तरह से वितरित करता है, लेकिन यह ट्रैफ़िक को पुनः एन्क्रिप्ट करने से पहले कई सुरक्षा टूल तक वितरित करने में विफल रहता है। अंततः, इन समाधानों में ट्रैफ़िक चयन पर नियंत्रण की कमी होती है और ये अनएन्क्रिप्टेड ट्रैफ़िक को वायर-स्पीड पर वितरित करते हैं, आमतौर पर पूरे ट्रैफ़िक को डिक्रिप्शन इंजन को भेज देते हैं, जिससे प्रदर्शन संबंधी समस्याएं उत्पन्न होती हैं।

Mylinking™ SSL डिक्रिप्शन के साथ, आप इन समस्याओं का समाधान कर सकते हैं:

1- एसएसएल डिक्रिप्शन और री-एन्क्रिप्शन को केंद्रीकृत और ऑफलोड करके मौजूदा सुरक्षा उपकरणों में सुधार करना;

2- छिपे हुए खतरों, डेटा उल्लंघनों और मैलवेयर का पर्दाफाश करना;

3- नीति-आधारित चयनात्मक डिक्रिप्शन विधियों के साथ डेटा गोपनीयता अनुपालन का सम्मान करें;

4- सर्विस चेन में पैकेट स्लाइसिंग, मास्किंग, डुप्लिकेशन हटाना और अनुकूली सत्र फ़िल्टरिंग आदि जैसे कई ट्रैफ़िक इंटेलिजेंस अनुप्रयोग शामिल हैं।

5- अपने नेटवर्क के प्रदर्शन को प्रभावित करें, और सुरक्षा और प्रदर्शन के बीच संतुलन सुनिश्चित करने के लिए उचित समायोजन करें।

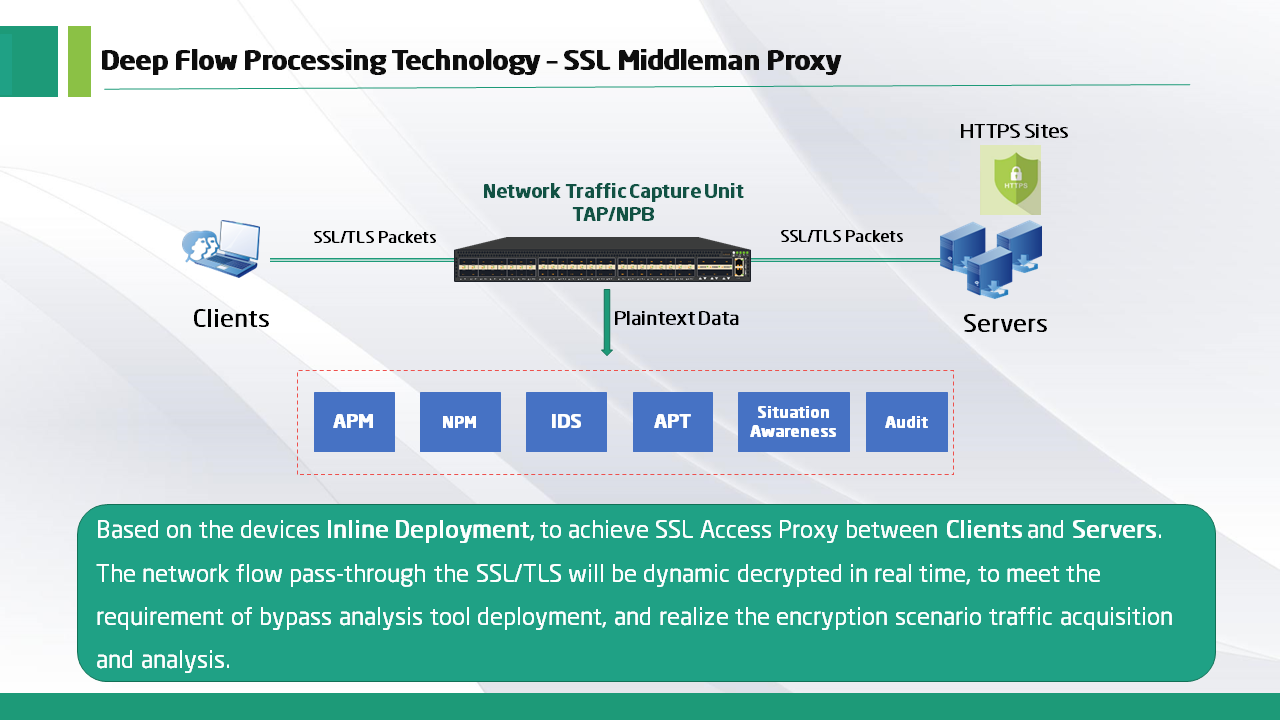

नेटवर्क पैकेट ब्रोकर्स (एनपीबी) में एसएसएल डिक्रिप्शन के कुछ प्रमुख अनुप्रयोग ये हैं। एसएसएल/टीएलएस ट्रैफ़िक को डिक्रिप्ट करके, एनपीबी सुरक्षा और निगरानी उपकरणों की दृश्यता और प्रभावशीलता को बढ़ाते हैं, जिससे व्यापक नेटवर्क सुरक्षा और प्रदर्शन निगरानी क्षमताएं सुनिश्चित होती हैं। नेटवर्क पैकेट ब्रोकर्स (एनपीबी) में एसएसएल डिक्रिप्शन में निरीक्षण और विश्लेषण के लिए एन्क्रिप्टेड ट्रैफ़िक तक पहुंचना और उसे डिक्रिप्ट करना शामिल है। डिक्रिप्टेड ट्रैफ़िक की गोपनीयता और सुरक्षा सुनिश्चित करना अत्यंत महत्वपूर्ण है। यह ध्यान रखना महत्वपूर्ण है कि एनपीबी में एसएसएल डिक्रिप्शन लागू करने वाले संगठनों के पास डिक्रिप्टेड ट्रैफ़िक के उपयोग को नियंत्रित करने के लिए स्पष्ट नीतियां और प्रक्रियाएं होनी चाहिए, जिनमें एक्सेस नियंत्रण, डेटा प्रबंधन और प्रतिधारण नीतियां शामिल हैं। डिक्रिप्टेड ट्रैफ़िक की गोपनीयता और सुरक्षा सुनिश्चित करने के लिए लागू कानूनी और नियामक आवश्यकताओं का अनुपालन आवश्यक है।

पोस्ट करने का समय: 04 सितंबर 2023