नेटवर्क पैकेट ब्रोकर(एनपीबी), जिसमें आमतौर पर इस्तेमाल होने वाले 1जी एनपीबी, 10जी एनपीबी, 25जी एनपीबी, 40जी एनपीबी, 100जी एनपीबी, 400जी एनपीबी और शामिल हैं।नेटवर्क टेस्ट एक्सेस पोर्ट (TAP)यह एक हार्डवेयर डिवाइस है जो सीधे नेटवर्क केबल में प्लग होता है और अन्य उपकरणों को नेटवर्क संचार का एक हिस्सा भेजता है।

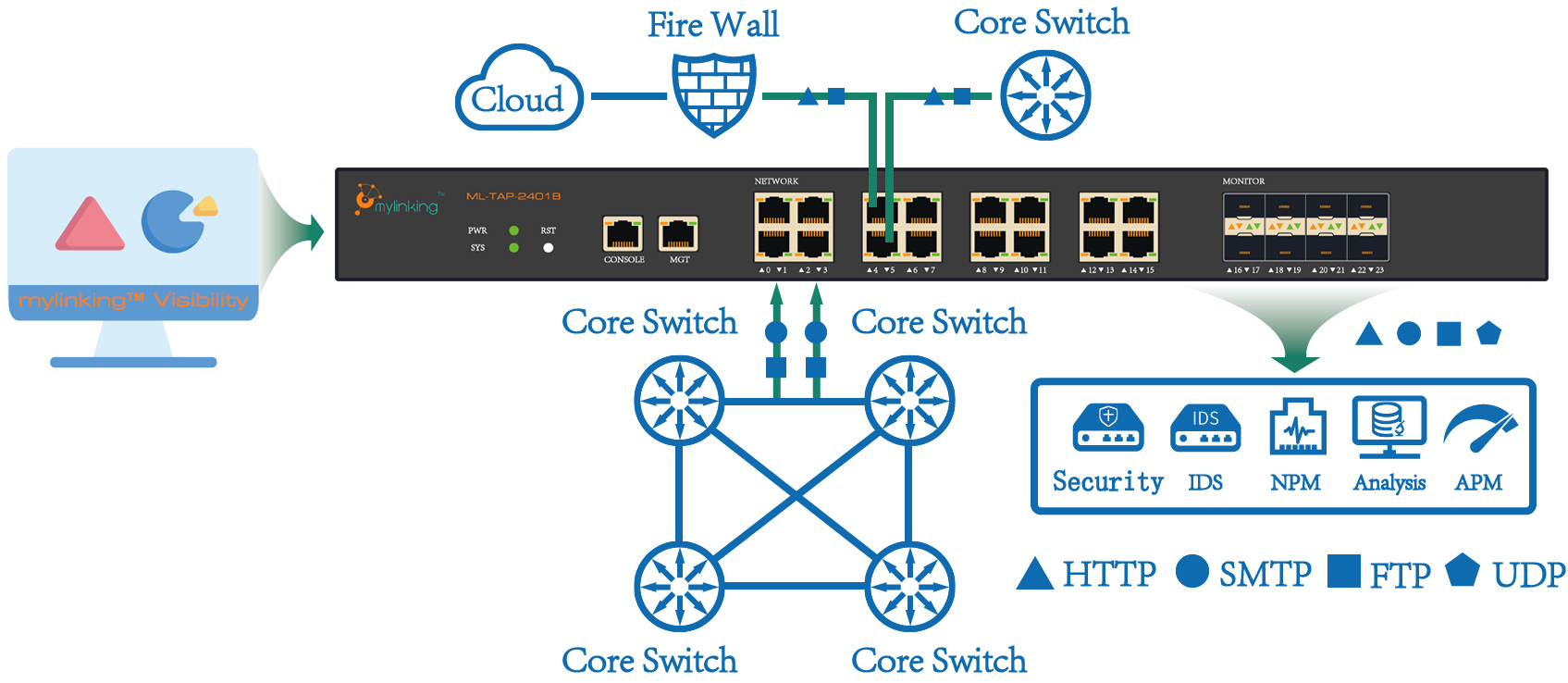

नेटवर्क पैकेट ब्रोकर्स का उपयोग आमतौर पर नेटवर्क घुसपैठ पहचान प्रणाली (IDS), नेटवर्क डिटेक्टरों और प्रोफाइलरों में किया जाता है। पोर्ट मिररिंग सत्र। शंटिंग मोड में, मॉनिटर किए गए UTP लिंक (अनमास्क्ड लिंक) को TAP शंटिंग डिवाइस द्वारा दो भागों में विभाजित किया जाता है। शंट किया गया डेटा इंटरनेट सूचना सुरक्षा निगरानी प्रणाली के लिए डेटा एकत्र करने हेतु संग्रह इंटरफ़ेस से जुड़ा होता है।

नेटवर्क पैकेट ब्रोकर (एनपीबी) आपके लिए क्या करता है?

प्रमुख विशेषताऐं:

1. स्वतंत्र

यह एक स्वतंत्र हार्डवेयर है और मौजूदा नेटवर्क उपकरणों के भार को प्रभावित नहीं करता है, जो पोर्ट मिररिंग की तुलना में बहुत बड़ा लाभ है।

यह एक इन-लाइन डिवाइस है, जिसका सीधा सा मतलब है कि इसे नेटवर्क से तार द्वारा जोड़ा जाना आवश्यक है। हालांकि, इसका एक नुकसान यह भी है कि इसमें विफलता की संभावना रहती है, और चूंकि यह एक ऑनलाइन डिवाइस है, इसलिए तैनाती के समय मौजूदा नेटवर्क को बाधित करना आवश्यक हो सकता है, यह इस बात पर निर्भर करता है कि इसे कहाँ तैनात किया जा रहा है।

2. पारदर्शी

ट्रांसपेरेंट का मतलब है मौजूदा नेटवर्क का पॉइंटर। नेटवर्क शंट को एक्सेस करने के बाद, इसका मौजूदा नेटवर्क के सभी डिवाइसों पर कोई प्रभाव नहीं पड़ता और यह उनके लिए पूरी तरह से ट्रांसपेरेंट होता है। बेशक, इसमें नेटवर्क शंट द्वारा मॉनिटरिंग डिवाइस को भेजा गया ट्रैफिक भी शामिल है, जो नेटवर्क के लिए ट्रांसपेरेंट होता है।

काम के सिद्धांत:

इनपुट डेटा के आधार पर ट्रैफ़िक शंटिंग (वितरण), प्रतिकृति, संग्रहण, फ़िल्टरिंग, प्रोटोकॉल रूपांतरण के माध्यम से 10G POS डेटा को दसियों मेगाबाइट LAN डेटा में रूपांतरित करना, लोड संतुलन आउटपुट के लिए विशिष्ट एल्गोरिदम के अनुसार आउटपुट करना, साथ ही यह सुनिश्चित करना कि एक ही सत्र के सभी पैकेट, या एक ही IP आउटपुट से एक ही उपयोगकर्ता इंटरफ़ेस से सभी पैकेट आउटपुट हों।

कार्यात्मक विशेषताएं:

1. प्रोटोकॉल रूपांतरण

इंटरनेट सेवा प्रदाताओं द्वारा उपयोग किए जाने वाले मुख्य इंटरनेट डेटा संचार इंटरफेस में 40G POS, 10G POS/WAN/LAN, 2.5G POS और GE शामिल हैं, जबकि एप्लिकेशन सर्वर द्वारा उपयोग किए जाने वाले डेटा प्राप्त करने वाले इंटरफेस GE और 10GE LAN इंटरफेस हैं। इसलिए, इंटरनेट संचार इंटरफेस पर आमतौर पर उल्लिखित प्रोटोकॉल रूपांतरण मुख्य रूप से 40G POS, 10G POS और 2.5G POS से 10GE LAN या GE में रूपांतरण और 10GE WAN, 10GE LAN और GE के बीच द्विदिश सह-स्थानांतरण को संदर्भित करता है।

2. डेटा संग्रह और वितरण।

अधिकांश डेटा संग्रह एप्लिकेशन मुख्य रूप से आवश्यक ट्रैफ़िक को अलग कर लेते हैं और अनावश्यक ट्रैफ़िक को हटा देते हैं। किसी विशिष्ट IP पते, प्रोटोकॉल और पोर्ट के डेटा ट्रैफ़िक को पाँच-टुपल (स्रोत IP पता, गंतव्य IP पता, स्रोत पोर्ट, गंतव्य पोर्ट और प्रोटोकॉल) अभिसरण द्वारा निकाला जाता है। आउटपुट के समय, विशिष्ट HASH एल्गोरिदम के अनुसार समान स्रोत, समान स्थान और लोड संतुलन आउटपुट सुनिश्चित किया जाता है।

3. फ़ीचर कोड फ़िल्टरिंग

P2P ट्रैफ़िक संग्रह के लिए, एप्लिकेशन सिस्टम केवल कुछ विशिष्ट ट्रैफ़िक पर ध्यान केंद्रित कर सकता है, जैसे स्ट्रीमिंग मीडिया PPStream, BT, Thunderbolt, और HTTP पर सामान्य कीवर्ड जैसे GET और POST, आदि। फ़ीचर कोड मिलान विधि का उपयोग निष्कर्षण और अभिसरण के लिए किया जा सकता है। डायवर्टर निश्चित-स्थिति फ़ीचर कोड फ़िल्टरिंग और फ़्लोटिंग फ़ीचर कोड फ़िल्टरिंग का समर्थन करता है। फ़्लोटिंग फ़ीचर कोड एक निश्चित स्थान फ़ीचर कोड के आधार पर निर्दिष्ट ऑफ़सेट होता है। यह उन अनुप्रयोगों के लिए उपयुक्त है जो फ़िल्टर किए जाने वाले फ़ीचर कोड को निर्दिष्ट करते हैं, लेकिन फ़ीचर कोड के विशिष्ट स्थान को निर्दिष्ट नहीं करते हैं।

4. सत्र प्रबंधन

यह सेशन ट्रैफ़िक की पहचान करता है और सेशन फ़ॉरवर्डिंग N मान (N=1 से 1024) को लचीले ढंग से कॉन्फ़िगर करता है। यानी, प्रत्येक सेशन के पहले N पैकेट निकाले जाते हैं और बैक-एंड एप्लिकेशन विश्लेषण सिस्टम को फ़ॉरवर्ड किए जाते हैं, और N के बाद के पैकेट हटा दिए जाते हैं, जिससे डाउनस्ट्रीम एप्लिकेशन विश्लेषण प्लेटफ़ॉर्म के लिए संसाधन बचते हैं। सामान्य तौर पर, जब आप IDS का उपयोग करके इवेंट्स की निगरानी करते हैं, तो आपको पूरे सेशन के सभी पैकेटों को प्रोसेस करने की आवश्यकता नहीं होती है; इसके बजाय, इवेंट विश्लेषण और निगरानी को पूरा करने के लिए आपको बस प्रत्येक सेशन के पहले N पैकेट निकालने की आवश्यकता होती है।

5. डेटा मिररिंग और प्रतिकृति

यह स्प्लिटर आउटपुट इंटरफेस पर डेटा की मिररिंग और प्रतिकृति को साकार कर सकता है, जो कई एप्लिकेशन सिस्टमों द्वारा डेटा तक पहुंच सुनिश्चित करता है।

6. 3जी नेटवर्क डेटा अधिग्रहण और अग्रेषण

3G नेटवर्क पर डेटा संग्रह और वितरण पारंपरिक नेटवर्क विश्लेषण विधियों से भिन्न है। 3G नेटवर्क पर पैकेट बैकबोन लिंक पर कई परतों के एनकैप्सुलेशन के माध्यम से प्रसारित होते हैं। पैकेट की लंबाई और एनकैप्सुलेशन प्रारूप सामान्य नेटवर्क के पैकेट से भिन्न होते हैं। स्प्लिटर GTP और GRE पैकेट, मल्टीलेयर MPLS पैकेट और VLAN पैकेट जैसे टनल प्रोटोकॉल को सटीक रूप से पहचान और संसाधित कर सकता है। यह पैकेट विशेषताओं के आधार पर IUPS सिग्नलिंग पैकेट, GTP सिग्नलिंग पैकेट और Radius पैकेट को निर्दिष्ट पोर्ट पर भेज सकता है। इसके अलावा, यह पैकेट को आंतरिक IP पते के अनुसार विभाजित कर सकता है। बड़े आकार के पैकेट (MTU > 1522 बाइट) के प्रसंस्करण के लिए समर्थन के साथ, यह 3G नेटवर्क डेटा संग्रह और शंट एप्लिकेशन को पूरी तरह से साकार कर सकता है।

विशेषता संबंधी आवश्यकताएँ:

- यह L2-L7 एप्लिकेशन प्रोटोकॉल द्वारा ट्रैफ़िक वितरण का समर्थन करता है।

- यह सटीक स्रोत आईपी पते, गंतव्य आईपी पते, स्रोत पोर्ट, गंतव्य पोर्ट और प्रोटोकॉल के साथ-साथ मास्क के आधार पर 5-टपल फ़िल्टरिंग का समर्थन करता है।

- आउटपुट लोड बैलेंसिंग और आउटपुट होमोलॉजी और होमोलॉजी का समर्थन करता है।

- यह कैरेक्टर स्ट्रिंग के आधार पर फ़िल्टरिंग और फ़ॉरवर्डिंग का समर्थन करता है।

- सेशन प्रबंधन का समर्थन करता है। प्रत्येक सेशन के पहले N पैकेट अग्रेषित करें। N का मान निर्दिष्ट किया जा सकता है।

- यह एकाधिक उपयोगकर्ताओं का समर्थन करता है। एक ही नियम से मेल खाने वाले डेटा पैकेट एक ही समय में किसी तीसरे पक्ष को प्रदान किए जा सकते हैं, या आउटपुट इंटरफ़ेस पर डेटा को मिरर और रेप्लिकेट किया जा सकता है, जिससे कई एप्लिकेशन सिस्टमों द्वारा डेटा तक पहुंच सुनिश्चित होती है।

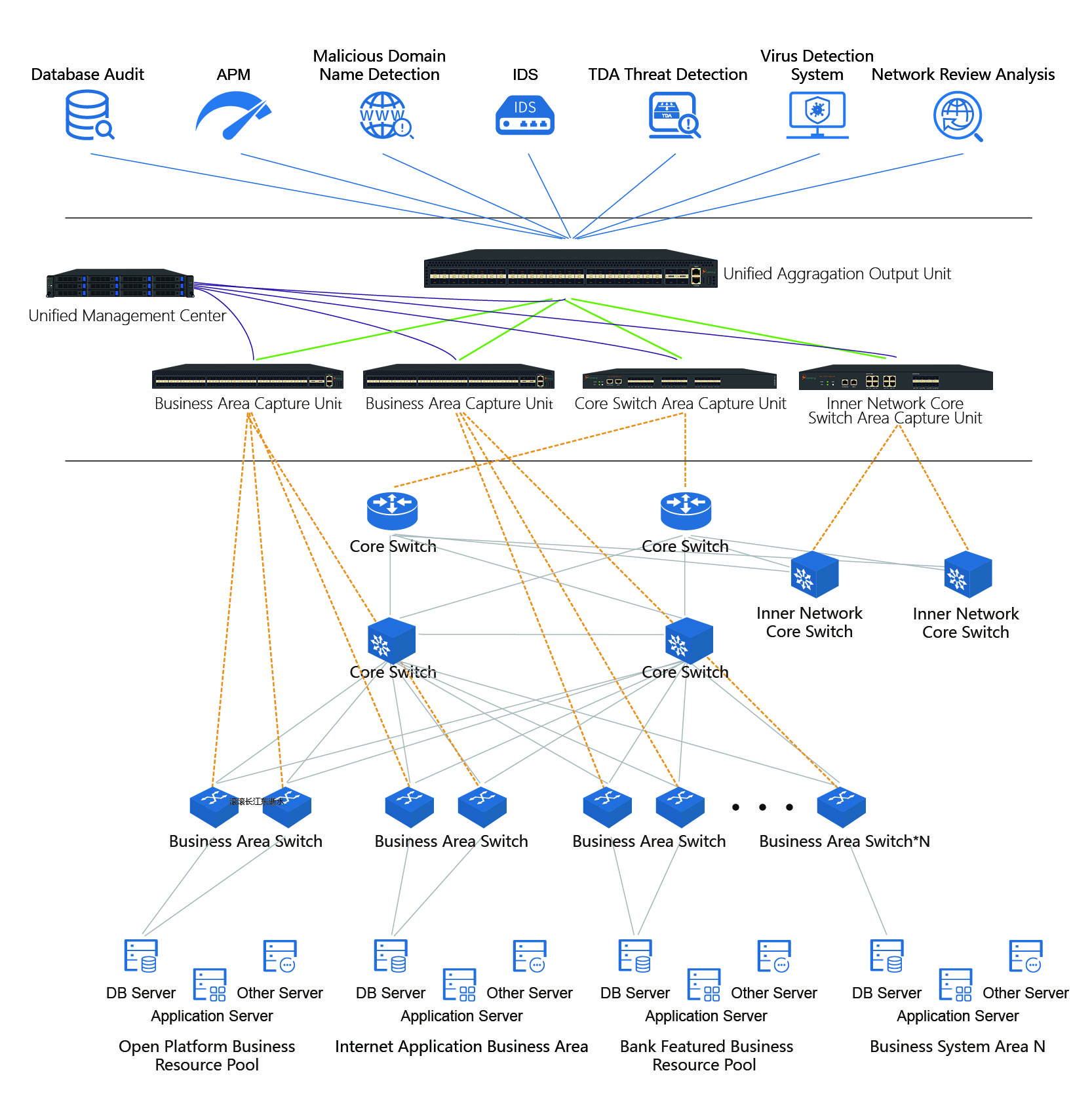

वित्तीय उद्योग समाधान, समाधान लाभ, समाधान

वैश्विक सूचना प्रौद्योगिकी के तीव्र विकास और सूचनाकरण के बढ़ते प्रभाव के साथ, उद्यम नेटवर्क का दायरा लगातार बढ़ता जा रहा है और विभिन्न उद्योगों की सूचना प्रणाली पर निर्भरता भी बढ़ती जा रही है। साथ ही, उद्यम नेटवर्क पर आंतरिक और बाहरी हमलों, अनियमितताओं और सूचना सुरक्षा खतरों का खतरा भी बढ़ता जा रहा है। बड़ी संख्या में नेटवर्क सुरक्षा और व्यावसायिक निगरानी प्रणालियों को लागू करने और नेटवर्क में तरह-तरह के व्यावसायिक निगरानी और सुरक्षा उपकरणों की तैनाती के कारण सूचना संसाधनों की बर्बादी हो रही है। निगरानी में कमियां रह जाने, बार-बार निगरानी करने, नेटवर्क संरचना और अव्यवस्था जैसी समस्याओं के कारण लक्ष्य डेटा को प्रभावी ढंग से प्राप्त करने में असमर्थता हो रही है, जिससे निगरानी उपकरणों की कार्यक्षमता कम हो रही है, निवेश अधिक है, लाभ कम हो रहा है, रखरखाव और प्रबंधन में देरी हो रही है और डेटा संसाधनों को नियंत्रित करना मुश्किल हो रहा है।

पोस्ट करने का समय: 8 सितंबर 2022